Drittanbieter-Komponenten

Letzte Aktualisierung: 22.12.2021, 13:20 Uhr MEZ

Im Rahmen der Risikoanalyse sammeln wir zusätzlich Meldungen unserer Partner und Software-Hersteller, deren 3rd-Party-Produkte wir in unseren Kundenprojekten projektspezifisch verwendet haben. Deshalb möchten wir Sie hiermit auf solche Komponenten hinweisen, bei denen die betroffenen Java-Bibliotheken ebenfalls eingesetzt wurden. Diese Seite enthält Informationen über Produkte von Drittanbietern, die nach unserer Kenntnis von dieser Sicherheitslücke betroffen sind. Für Produkte, die hier nicht aufgelistet sind, finden Sie auf den Websites der jeweiligen Entwickler die neuesten Informationen.

Folgende projektspezifischen Komponenten sind deshalb zusätzlich zu überprüfen und die Umgebungsvariablen ggf. anzupassen:

Datev Bridge der Firma RIB Leipzig GmbH (ehemals DATENGUT Leipzig GmbH & Co. KG)

auch bekannt unter dem Modulnamen enaio® DATEVBridge, enaio® datev-bridge, enaio® Datevconnect, enaio® Datenleser, DATEV Schnittstelle

Kontaktieren Sie Ihren Projektansprechpartner, um evtl. zusätzlich bereitgestellte Updates einzuplanen. Ein Update der betroffenen Java-Bibliotheken wird dringend empfohlen. Übergangsweise kann in den Tomcat-Anwendungen der Java-Parameter -Dlog4j2.formatMsgNoLookups=true gesetzt werden, um die Lücke zu schließen.

Folgende konkrete Handlungsempfehlung gab unser Projektpartner RIB Leipzig GmbH:

Bezüglich der am Freitag aufgetretenen kritischen Zero-Day-Lücke im Log4j ist die Anwendung iTWOsite unter bestimmten Bedingungen betroffen. Wir arbeiten seit Freitag an einer Korrektur in der Anwendung. Ein Update der Komponenten wird nach der Freigabe dringend empfohlen.

Bis dahin muss eine Umgehung in der Anwendung aktiviert werden, sodass die Lücke nicht angewandt werden kann.

Wir würden Sie bitten, folgende Anpassungen schnellstmöglich umzusetzen und Ihren Projektansprechpartner der RIB darüber zu informieren. Ggf. wurden einige Anpassungen bereits vorgenommen, hier bitte direkt Ihren Ansprechpartner kontaktieren.

Betroffene Anwendung: Tomcat („Webclient“ / “Storage“ / “DLWeb“)

In allen Tomcats der Anwendung (betroffen sind Webserver + Storage Server (ggf. auf einer Maschine)), muss folgender Java-Parameter gesetzt werden:

-Dlog4j2.formatMsgNoLookups=true

Hier bitte wie im Screenshot vorgehen (der Zeilenumbruch unter dem Parameter ganz unten muss erhalten bleiben).

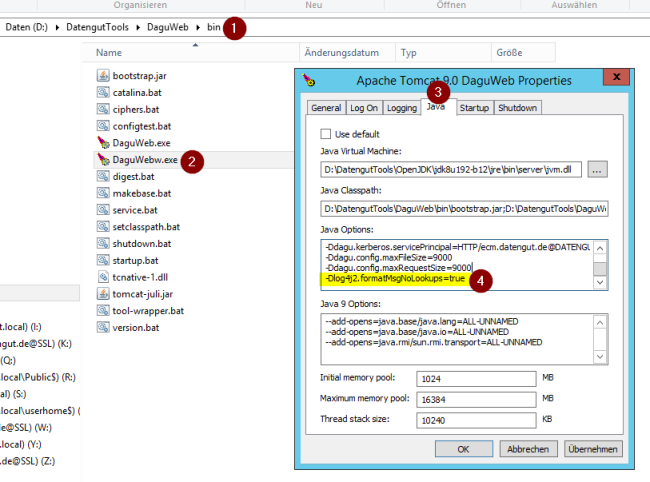

pro Tomcat-Installation ins bin Verzeichnis navigieren

die Tomcat-Konfigurationsoberfläche öffnen

auf den Reiter Java wechseln

im Bereich Java Options: den Parameter hinterlegen (Achtung Zeilenumbruch muss erhalten bleiben)

Betroffene Anwendung: „Datenleser“

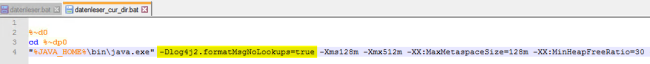

Erweiterung der Startparameter in den Dateien „datenleser.bat“ und „datenleser_cur_dir.bat“

Diese sind im Root-Pfad der Anwendung zu finden.

-Dlog4j2.formatMsgNoLookups=true

Die Anwendung CloudConnector ist nicht betroffen.

Zusätzlich sollte der Parameter als Umgebungsparameter gesetzt werden/in der Domain per GPO zu verteilen. Damit sind auch weitere Anwendungen vorerst nicht betroffen.

Set environment variable LOG4J_FORMAT_MSG_NO_LOOKUPS to true.

Bereiche können Sie einblenden. Alle ausgeblendeten Bereiche einer Seite blenden Sie über die Toolbar ein:

Bereiche können Sie einblenden. Alle ausgeblendeten Bereiche einer Seite blenden Sie über die Toolbar ein: