Kerberos Authentifizierung

Benutzernamen können in enaio® auf Basis des UPN (User Principal Name, Beispiel 'name@mydomain.com') oder des SAM User Name (Security Accounts Manager, Beispiel 'name') verwaltet werden. In beiden Fällen kann die Benutzerauthentifizierung in enaio® via Windows über Kerberos erfolgen.

Technisch verlangt NTLM als Authentifizierungsmechanismus immer den SAM, Kerberos hingegen immer den UPN.

Die Identifizierung des anzumeldenden Benutzers wird bei Kerberos in enaio® enterprise-manager über den Parameter Login/Namensauflösung (Kerberos) konfiguriert. Wenn dieser Parameter auf UPN gesetzt ist, dann müssen alle enaio®-Benutzer der UPN-Form genügen. Wenn dieser Parameter auf SAM gesetzt ist, dann muss für alle Benutzer der SAM verwendet werden. In der Serverregistry heißt der entsprechende Registrykey QueryNamesMethod und hat die Werte 0/1 (SAM/UPN).

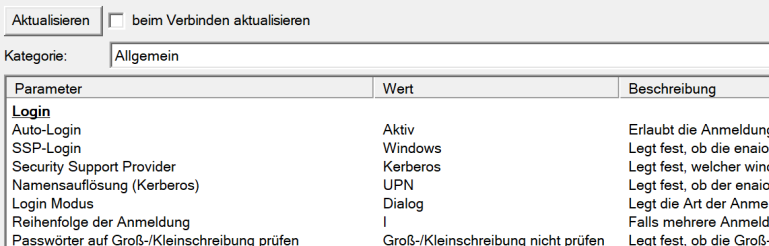

Ist für Windows Kerberos fehlerfrei konfiguriert, dann werden die weiteren Einstellungen in der Konfiguration von enaio® server in enaio® enterprise-manager vorgenommen.

Hier ist Auto-Login auf Aktiv und SSP-Login auf Windows gesetzt, damit die Authentifizierung der Clientanwendungen gegen enaio® server über Windows erfolgt und nicht der serverinterne Parameter Reihenfolge der Anmeldung verwendet wird. Der Security Support Provider ist auf Kerberos gesetzt und entsprechend der Namen der Benutzer im System ist die Namensauflösung (Kerberos) zu wählen.

| Parameter | Wert | Wert in der Serverregistry |

|---|---|---|

| Auto-Login | Aktiv | Schema / Login / Auto-Login : 1 |

| SSP-Login | Windows | Schema / Login / NTLMLogin : 1 |

| Namensauflösung (Kerberos) | UPN | Schema / Login / QueryNamesMethod : 1 |

| Security Support Provider | Kerberos | Schema / Login / Support Provider : Kerberos |

Weiterhin muss für das Benutzerkonto des enaio® server-Dienstes bei einer Kerberos-Authentifizierung ein Domänenkonto sein. Ein sonst üblicherweise verwendetes lokales Systembenutzerkonto eignet sich nicht. Für das Domänenkonto müssen genügend Rechte für das Ausführen des Dienstes gewährt werden. Zusätzlich muss für dieses Benutzerkonto in der Domäne ein passender SPN (Service Principal Name) vergeben werden.

Beispiel: enaio/myserver.mydomain.com:4000 myserver

myserver.mydomain.com ist hier der Rechner auf dem enaio® server installiert ist. Es muss hier der vollqualifizierte Name mit Port angegeben werden.

Auf der Seite von enaio® client muss in der Konfigurationsdatei asinit.cfg, die in den Clientinstallationen den Zielserver festlegt, anstelle des sonst üblichen IP/Rechnername mit Port, der voll qualifizierte Name des entsprechenden Servers mit Port angegeben werden. Analog zu obigem Beispiel ergibt sich hier:

[ARCHIV]

Comstring=myserver.mydomain.com#4000Sind diese Einstellungen gemacht und die Konfigurationsdatei asinit.cfg über alle clientseitigen Installationen verteilt, dann kann die Anmeldung für enaio® client, die administrativen Komponenten und enaio® capture über Kerberos erfolgen.

Da enaio® enterprise-manager weiterhin das windowsbasierte Login verwendet, muss für diese Anwendung eine Login-Ausnahme definiert werden.

Bereiche können Sie einblenden. Alle ausgeblendeten Bereiche einer Seite blenden Sie über die Toolbar ein:

Bereiche können Sie einblenden. Alle ausgeblendeten Bereiche einer Seite blenden Sie über die Toolbar ein: